1. Pendahuluan

Pentingnya Firewall di Ubuntu

Setiap sistem yang terhubung ke internet terpapar pada risiko potensial, termasuk akses tidak sah dari sumber eksternal. Firewall sangat penting untuk melindungi sistem Anda dari ancaman tersebut. Ubuntu dilengkapi dengan alat firewall yang ramah pengguna bernama UFW (Uncomplicated Firewall), yang memberikan keamanan kuat dengan operasi yang sederhana. Artikel ini menjelaskan langkah‑langkah yang diperlukan — mulai dari menginstal dan mengonfigurasi UFW hingga memeriksa statusnya dan memecahkan masalah. Gunakan panduan ini untuk dengan mudah mengonfigurasi firewall Anda dan memperkuat keamanan sistem Ubuntu Anda, bahkan jika Anda pemula.

2. Alat Firewall Ubuntu: Apa Itu UFW?

Gambaran Umum dan Manfaat UFW

UFW, singkatan dari “Uncomplicated Firewall,” memungkinkan pengguna mengonfigurasi pengaturan firewall dengan perintah yang mudah dipahami. Alat ini dirancang untuk Ubuntu dan sistem berbasis Debian lainnya, sehingga mudah digunakan bahkan bagi mereka yang tidak terbiasa dengan baris perintah. Meskipun pengguna tingkat lanjut mungkin lebih memilih firewall tradisional iptables untuk konfigurasi yang lebih detail, UFW menyederhanakan proses dan memungkinkan manajemen keamanan yang efisien tanpa kerumitan.

Keunggulan Utama UFW

- Perintah sederhana : Kelola aturan firewall dengan perintah singkat yang mudah diingat — ideal untuk pemula.

- Default yang aman : Memblokir lalu lintas masuk dan mengizinkan lalu lintas keluar secara default, sehingga siap pakai segera.

- Konfigurasi fleksibel : Buat aturan khusus untuk port, alamat IP, atau seluruh jaringan.

3. Menginstal dan Mengonfigurasi UFW

Cara Menginstal UFW

UFW biasanya sudah terpasang pada Ubuntu. Jika tidak tersedia di sistem Anda, instal dengan perintah berikut:

sudo apt update

sudo apt install ufw

Mengaktifkan dan Menonaktifkan UFW

Setelah UFW diaktifkan, semua lalu lintas masuk akan diblokir secara default, sementara lalu lintas keluar diizinkan. Gunakan perintah di bawah ini untuk mengaktifkan atau menonaktifkan UFW.

- Aktifkan UFW:

sudo ufw enable

Contoh output:

Firewall is active and enabled on system startup

- Nonaktifkan UFW:

sudo ufw disable

Mengonfigurasi Kebijakan Default

Untuk mengamankan sistem Anda dengan tepat, konfigurasikan kebijakan default UFW. Gunakan perintah di bawah ini untuk memblokir lalu lintas masuk dan mengizinkan lalu lintas keluar:

- Tolak lalu lintas masuk (block):

sudo ufw default deny incoming

- Izinkan lalu lintas keluar:

sudo ufw default allow outgoing

Konfigurasi ini menciptakan lingkungan yang aman dengan memblokir akses yang tidak diperlukan sekaligus mengizinkan komunikasi internal.

4. Memeriksa Status UFW

Melihat Status dan Aturan UFW

Untuk memeriksa status UFW saat ini dan meninjau semua aturan yang diterapkan, jalankan:

sudo ufw status verbose

Contoh output:

Status: active

Logging: on (low)

Default: deny (incoming), allow (outgoing)

New profiles: skip

Output ini menampilkan status firewall saat ini, detail pencatatan, kebijakan default, dan aturan yang diterapkan.

5. Mengonfigurasi Aturan UFW

Aturan Esensial yang Direkomendasikan

Sebagai bagian dari praktik keamanan dasar, izinkan akses ke port penting berikut:

- Izinkan HTTP (port 80) dan HTTPS (port 443):

sudo ufw allow 80/tcp sudo ufw allow 443/tcp

- Izinkan SSH (port 22) : Diperlukan untuk akses remote yang aman.

sudo ufw allow 22/tcp

Mengontrol Akses dari Alamat IP dan Jaringan Tertentu

- Izinkan akses SSH dari alamat IP tertentu:

sudo ufw allow from 192.168.1.100 to any port 22

- Izinkan akses dari rentang jaringan:

sudo ufw allow from 192.168.1.0/24

Hal ini memungkinkan akses aman dari IP atau jaringan tepercaya sambil membatasi koneksi yang tidak diperlukan.

6. Mengelola Log UFW

Mengaktifkan Pencatatan dan Tingkat Log

Pencatatan UFW membantu melacak upaya akses yang berhasil maupun yang diblokir, sehingga Anda dapat mendeteksi aktivitas mencurigakan. Log disimpan di direktori /var/log.

sudo ufw logging on

- Atur level log (disarankan tinggi):

sudo ufw logging high

Melihat Log

Untuk memantau log secara real time, gunakan:

sudo tail -f /var/log/syslog

Jika terdeteksi upaya akses mencurigakan, blokir alamat IP terkait untuk meningkatkan keamanan.

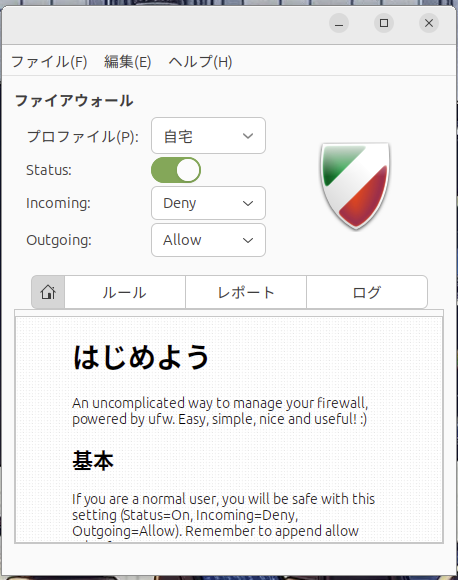

7. Alat GUI UFW: Pengenalan Gufw

Menginstal dan Menggunakan Gufw

Bagi pengguna yang tidak nyaman dengan operasi baris perintah, Gufw — antarmuka grafis untuk UFW — direkomendasikan. Gufw memungkinkan manajemen aturan yang intuitif dan peninjauan log.

- Instal:

sudo apt install gufw

- Mengonfigurasi aturan : Buka Gufw dan gunakan tab “Rules” untuk mengizinkan atau menolak port tertentu. Misalnya, Anda dapat dengan mudah mengizinkan HTTP, HTTPS, dan SSH dari daftar “Preconfigured”.

Gambar: Gufw

8. Pemecahan Masalah

Masalah Umum dan Solusinya

- UFW tidak aktif :

- Reset konfigurasi dengan

sudo ufw resetdan konfigurasikan kembali firewall.

- Layanan tertentu terblokir :

- Pastikan port yang diperlukan sudah diizinkan. Tambahkan port yang belum ada dengan

sudo ufw allow.

- Gufw tidak dapat dijalankan :

- Instal ulang Gufw atau restart sistem untuk menyelesaikan masalah startup.

9. Kesimpulan

Artikel ini mencakup semua hal mulai dari dasar-dasar UFW hingga konfigurasi yang direkomendasikan dan tips pemecahan masalah untuk mengamankan sistem Ubuntu. Dengan mengonfigurasi firewall dengan tepat dan meninjau aturan serta log secara rutin, Anda dapat secara signifikan memperkuat keamanan sistem.

Pentingnya Pemeliharaan Rutin

Bahkan setelah mengonfigurasi UFW, penting untuk secara berkala meninjau aturan dan log guna mengidentifikasi aktivitas mencurigakan. Keamanan adalah tanggung jawab yang berkelanjutan, dan memelihara firewall membantu menjaga sistem Anda tetap aman. Pertimbangkan poin-poin berikut:

- Perbarui aturan saat menambah atau menghapus layanan : Setiap kali Anda menginstal layanan baru atau menghapus layanan yang tidak terpakai, tinjau aturan firewall Anda dan lakukan penyesuaian yang diperlukan.

- Pantau log secara rutin : Periksa log UFW untuk upaya akses yang mencurigakan. Jika alamat IP tertentu berulang kali memicu penolakan akses, blokir secara proaktif.

- Atur ulang aturan secara periodik : Seiring waktu, aturan yang tidak diperlukan dapat menumpuk. Membersihkannya meningkatkan keamanan dan menyederhanakan manajemen.